Traquer les intrusions sur le réseau informatique

Les apports de l’appliance Vigil aux entreprises

C’est hier jeudi 29 avril, lors du Live Partner Webinar que Douglas Hurd de Cisco a évoqué le défi que représente pour les ingénieurs réseau le diagnostic des intrusions sur le réseau informatique.

Pour mener à bien l’analyse du risque de intrusions potentielles, il est nécessaire de pouvoir accéder aux trames échangées sur le réseau avant même que l’incident ne soit détecté.

C’est dans ce cadre qu’il est revenu aux cotés de Mandana Javaheri CTO de Savvius sur les bénéfices qu’apporte les technologies de sélection et d’archivage automatique de la sonde Savvius Vigil aux utilisateurs des firewall Cisco Firepower*.

Après avoir expliqué pourquoi un IPS n’est pas l’endroit idéal pour stocker des données, Douglas a détaillé les bénéfices pour les ingénieurs réseau d’utiliser un système d’archivage automatique intelligent des paquets réseau en rapport avec les atteintes à la sécurité détectées par le Firepower.

- La sélection des trames IP significatives est automatique et l’archivage des données est permanent,

- Les données restent disponibles plusieurs mois pour un audit détaillé (logs Firepower, paquets échangés sur le réseau),

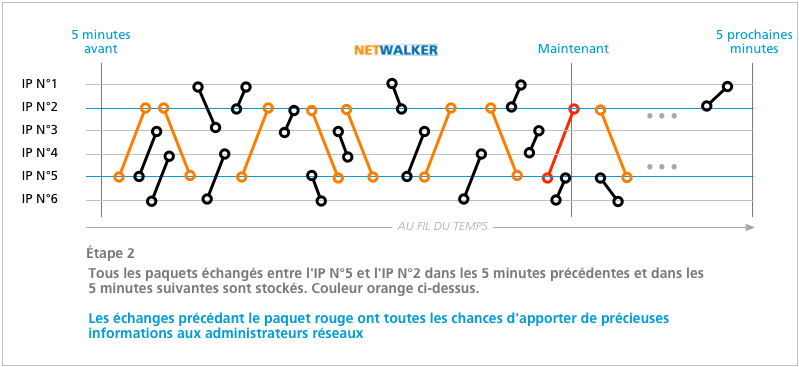

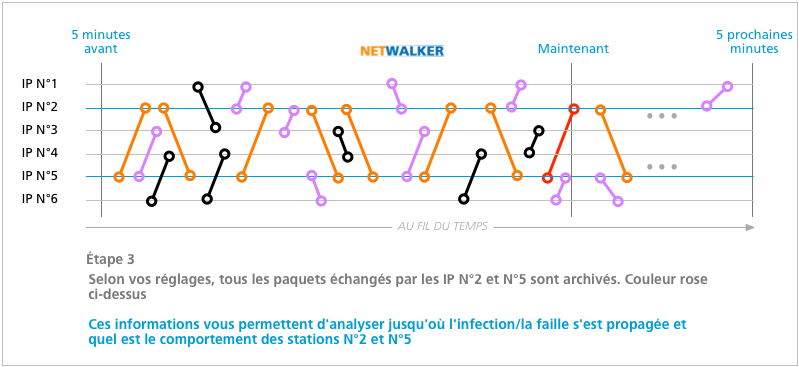

- Les ingénieurs peuvent visualiser le trafic réseau échangé lorsque le firewall a détecté une intrusion : Vigil archive les paquets concernés sur un intervalle de 10 minutes : 5 minutes avant l’alerte et 5 après.

- Les 5 minutes avant permettent de contrôler les échanges réseau ayant conduit à l’alerte fournissant de précieux renseignement sur le mode opératoire et les cibles de l’attaque,

- Les 5 minutes après permettent d’analyser le comportement des stations impactées.

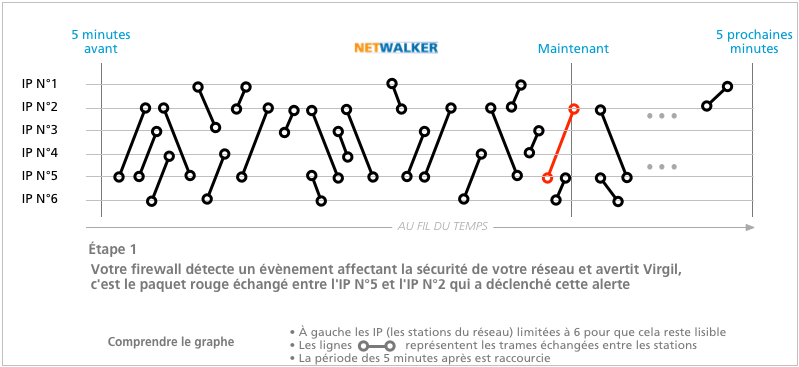

Pour bien comprendre l’intérêt de la technologie d’archivage intelligent et de sélection automatisé de Vigil, voici comment fonctionne de la sonde Vigil étape par étape le fonctionnement de la sonde :

Vigil archive temporairement l’ensemble du trafic échangé sur le réseau. Il reçoit également des notifications du FireWall.

Lorsqu’une notification d’intrusion arrive de votre firewall, voici ce qu’il se passe :

Première étape

le Firepower détecte une intrusion et informe Vigil

Seconde étape

Vigil sélectionne pour archivage les paquets échangés depuis 5 minutes entre les 2 stations concernées

Troisième étape

Sélection des paquets échangés par les stations IP N°2 et IPN°5 avec d’autres stations

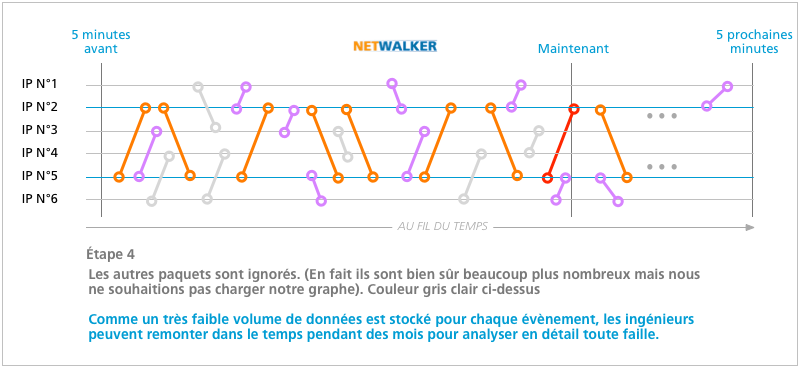

Dernière étape

Vigil archive ces paquets en ignorant le reste du traffic

sélection et archivage des paquets liés à l’intrusion sur le réseau

Les paquets sont archivés et classés par évènement. Cela représente une infime portion du trafic global échangé sur le réseau et permet aux ingénieurs de conserver pendant des mois ces informations détaillées sans devoir disposer d’infrastructures de stockage gargantuesques dont la plupart des entreprises ne disposent pas.

Armés du journal des alertes et du trafic réseau associé à ces évènements, les responsables de la sécurité du réseau informatique disposent de l’outil idéal pour comprendre et réduire l’impact de l’intrusion pour l’entreprise et en mesurer son périmètre.

Savvius Vigil inclut une licence du logiciel d’analyse réseau Omnipeek plébiscité par les ingénieurs réseau & sécurité.

* Savvius Vigil fonctionne également en conjonction avec les matériels : Arcsight ESM v6.0, Cyberoam UTM v10.6, Lancope Stealthwatch v6.6, Palo Alto Pan OS v7.0, IBM QRadar v7.2.5, Snort v2.9.7, Suricata v2.0.3, Cisco Sourcefire v5.3

Les marques citées sont déposées par leurs propriétaires respectifs.

Plus d’informations sur Savvius Vigil sur le site NetWalker

Omnipeek et les solutions de monitoring et diagnostic réseau Savvius Vigil et Savvius Insight sont distribués en France par NetWalker