Diagnostic d’une attaque réseau

Mener l’enquête, identifier le mode opératoire, identifier les machines compromises

Voici le récit véridique d’une enquête réseau – post-diagnostic- qui a permis à l’équipe informatique de comprendre le mode opératoire et la portée d’une attaque informatique.

Un des outils de supervision installé sur le réseau a émis une alerte concernant une activité inhabituelle d’un serveur. L’équipe informatique a rapidement découvert que le serveur avait été compromis par une attaque informatique.

Malheureusement l’outil de surveillance ne fournissait pas d’autres informations à propos de l’attaque, comme l’origine de l’attaque et des informations permettant d’identifier d’autres matériels pouvant également avoir été compromis. Il arrive souvent que les alertes reçues par les ingénieurs soient assez (trop) vagues : les outils de surveillance détectent bien une anomalie sans être en mesure d’en déterminer l’origine ou d’indiquer les conséquences et le spectre de l’attaque.

Les ingénieurs doivent réaliser ces investigations par eux-même.

Pour commencer leur recherches, les ingénieurs se sont tournés vers leurs outils d’enregistrement du trafic réseau – Omnipliance qui leur donnait accès à l’historique du trafic avant, pendant et après l’attaque !

En utilisant le tableau de bord Compass d’OmniPeek, l’équipe a découvert que le système compromis avait émis un pic de trafic CIFS ( Common Internet File System) très peu de temps après le début de l’attaque.

CIFS est un protocole réseau utilisé par les ordinateurs windows pour gérer l’accès aux fichiers et aux imprimantes.

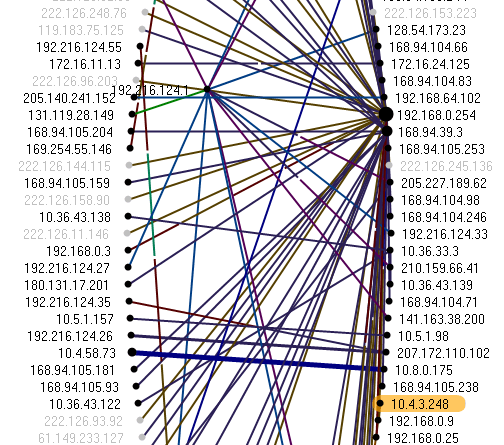

Pour approfondir cette découverte et analyser plus avant ce pic de trafic CIFS, les ingénieurs ont ouvert la Peer Map qui affiche un graphe de toutes les communications réseau entre les postes durant la période concernée.

La Peer Map a permis de confirmer que le serveur corrompu avait communiquer avec d’autres systèmes.

La Peer Map illustre visuellement les échanges réseau pendant une période de temps.

L’équipe a filtré le trafic depuis la Peer Map pour n’afficher que le trafic émis par le serveur ciblé par l’attaque réseau. Cela a permis d’identifier immédiatement les 3 autres systèmes qui avaient été compromis par le serveur piraté.

Filtrer depuis la Peer Map est un moyen rapide d’identifier l’adresse des systèmes avec lesquels le serveur compromis a communiqué délivrant ainsi des informations cruciales aux ingénieurs.

L’équipe réseau a donc mis les serveurs concernés en quarantaine et concentré ses efforts sur la remise en état des machines.

Initié à partir d’une alerte réseau assez vague, les informaticiens ont réalisé avec OmniPeek une enquête et un diagnostic réseau pour identifier et placer en quarantaine les machines compromises. Les outils d’enquête d’OmniPeek ont permit de trouver les preuves de l’attaque et de tracer ses effets.

•

• •

OmniPeek est distribué en France par NetWalker. Découvrir Omnipeek sniffer réseau

Diagnostic d’une attaque réseau est un billet librement inspiré par le billet « Using Network Forensics to Pinpoint a Security Attack – True Story » de l’éditeur d’OmniPeek